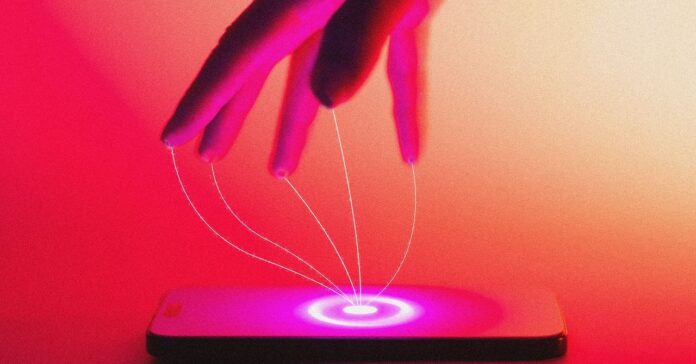

Un sofisticado conjunto de herramientas para piratear iPhone, potencialmente procedente de un contratista del gobierno de EE. UU., se filtró a manos de espías rusos y ahora de ciberdelincuentes. La herramienta, denominada “Coruña” por los investigadores de Google, permite la instalación silenciosa de malware en iPhones simplemente visitando un sitio web comprometido. Esto marca un caso raro y alarmante de capacidades avanzadas de piratería que escapan al control y son reutilizadas para el espionaje y los delitos financieros.

Del espionaje patrocinado por el Estado al robo de criptomonedas

El conjunto de herramientas fue observado por primera vez en uso por presuntos agentes de inteligencia rusos que tenían como objetivo a ciudadanos ucranianos. Más tarde, resurgió en una campaña puramente con fines de lucro, infectando sitios de apuestas y criptomonedas en idioma chino para robar fondos. Los expertos en seguridad sospechan que el código subyacente puede haber sido desarrollado originalmente para el gobierno de EE. UU. o adquirido por él, lo que plantea serias dudas sobre la seguridad de las herramientas cibernéticas de los estados-nación.

Las capacidades de Coruña: una rara colección de hazañas de día cero

Coruña aprovecha 23 vulnerabilidades distintas en iOS, un número inusualmente alto que sugiere su creación por un equipo de piratería bien financiado y patrocinado por el estado. El informe de Google revela que el conjunto de herramientas incluye cinco técnicas completas de piratería capaces de eludir las defensas del iPhone sin la interacción del usuario. Esto significa que incluso los iPhone completamente actualizados que ejecutan el software más reciente son vulnerables si visitan un sitio infectado.

La evidencia apunta a orígenes estadounidenses

Los investigadores de iVerify encontraron sorprendentes similitudes entre el código de Coruña y las operaciones de piratería previamente vinculadas a la Agencia de Seguridad Nacional (NSA) de EE. UU., específicamente la campaña de “Triangulación” dirigida a Kaspersky, una empresa rusa de ciberseguridad. La estructura y sofisticación del código sugieren un desarrollador único y altamente profesional, un nivel de pulido rara vez visto en operaciones de piratería amateur.

“Este es el primer ejemplo que hemos visto de herramientas muy probables del gobierno de EE. UU.… que se salen de control y son utilizadas tanto por nuestros adversarios como por grupos cibercriminales”, dice Rocky Cole, cofundador de iVerify.

El momento EternalBlue para dispositivos móviles

La proliferación de Coruña se está comparando con la filtración de “EternalBlue”, una herramienta de piratería de Windows desarrollada por la NSA que fue robada y utilizada como arma en devastadores ciberataques como WannaCry y NotPetya. La disponibilidad de herramientas de piratería móvil tan potentes podría dar lugar a una explotación generalizada, especialmente entre las versiones anteriores de iOS.

Mitigación e Impacto

Apple ha solucionado las vulnerabilidades explotadas por Coruña en iOS 26, lo que significa que los dispositivos que ejecutan versiones anteriores (iOS 13 a 17.2.1) siguen en riesgo. Sin embargo, la existencia del conjunto de herramientas subraya una realidad peligrosa: incluso los dispositivos más seguros son vulnerables cuando las herramientas de piratería avanzadas caen en las manos equivocadas. Las estimaciones iniciales sugieren que Coruña ya puede haber infectado decenas de miles de dispositivos, con el potencial de provocar daños mucho mayores.

El hecho de que una herramienta altamente sofisticada desarrollada por un actor patrocinado por el estado se haya filtrado en el ecosistema criminal resalta los riesgos inherentes al mercado de exploits de día cero. Los intermediarios que venden estas herramientas al mejor postor se aseguran de que inevitablemente terminarán en manos de adversarios y ciberdelincuentes, lo que hará imposible contenerlos. El genio, como dijo un experto, ha salido de la botella.