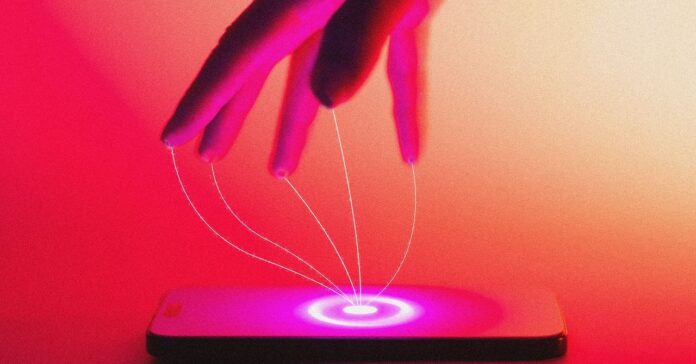

Сложный набор инструментов для взлома iPhone, предположительно разработанный американским государственным подрядчиком, попал в руки российских шпионов, а теперь и киберпреступников. Инструмент, получивший название «Coruna» от исследователей Google, позволяет бесшумно устанавливать вредоносное ПО на iPhone, просто посетив скомпрометированный веб-сайт. Это редкий и тревожный случай, когда передовые хакерские возможности выходят из-под контроля и используются для шпионажа и финансовых преступлений.

От спонсируемого государством шпионажа до кражи криптовалюты

Набор инструментов впервые был замечен в использовании предполагаемыми оперативниками российской разведки, нацеленными на граждан Украины. Позже он вновь появился в чисто коммерческой кампании, заражая криптовалютные и азартные сайты на китайском языке для кражи средств. Эксперты по безопасности подозревают, что лежащий в основе код мог быть первоначально разработан или приобретен правительством США, что вызывает серьезные вопросы о безопасности кибер-инструментов, используемых государствами.

Возможности Coruna: редкий набор эксплойтов нулевого дня

Coruna использует 23 отдельные уязвимости в iOS, что является необычайно высоким числом, свидетельствующим о его создании хорошо финансируемой, спонсируемой государством хакерской группой. В отчете Google говорится, что в набор инструментов входят пять полных методов взлома, способных обойти защиту iPhone без взаимодействия с пользователем. Это означает, что даже полностью обновленные iPhone, работающие на последнем программном обеспечении, уязвимы, если они посещают зараженный сайт.

Доказательства указывают на происхождение из США

Исследователи iVerify обнаружили поразительное сходство между кодом Coruna и хакерскими операциями, ранее связанными с Национальным агентством безопасности США (NSA), в частности, кампанией «Triangulation», направленной против Kaspersky, российской компании по кибербезопасности. Структура и сложность кода указывают на одного, высокопрофессионального разработчика — уровень отточенности, редко встречающийся в любительских хакерских операциях.

«Это первый случай, когда мы видели, как очень вероятные инструменты правительства США… выходят из-под контроля и используются как нашими противниками, так и киберпреступными группами», — говорит Рокки Коул, соучредитель iVerify.

Момент EternalBlue для мобильных устройств

Распространение Coruna сравнивают с утечкой «EternalBlue», инструмента для взлома Windows, разработанного NSA, который был украден и использован в разрушительных кибератаках, таких как WannaCry и NotPetya. Доступность таких мощных инструментов для взлома мобильных устройств может привести к их широкому использованию, особенно среди устаревших версий iOS.

Смягчение последствий и влияние

Apple устранила уязвимости, используемые Coruna, в iOS 26, что означает, что устройства, работающие на более ранних версиях (iOS 13 — 17.2.1), остаются в зоне риска. Однако существование набора инструментов подчеркивает опасную реальность: даже самые безопасные устройства уязвимы, когда передовые инструменты взлома попадают не в те руки. Первоначальные оценки показывают, что Coruna мог уже заразить десятки тысяч устройств, с потенциалом для гораздо большего ущерба.

Тот факт, что высокосложный инструмент, разработанный государственным субъектом, попал в преступную экосистему, подчеркивает риски, присущие рынку эксплойтов нулевого дня. Брокеры, продающие эти инструменты тому, кто больше заплатит, гарантируют, что они неизбежно попадут в руки противников и киберпреступников, что делает невозможным их сдерживание. Джинн, как выразился один эксперт, выпущен на свободу.